Wie man Ereignisprotokolle von verschiedenen Rechnern in einem Netzwerk zentral einsammeln und auswerten kann, habe ich in einem früheren Artikel bereits beschrieben:

Event Collector (Sammlungsinitiiert) einrichten.

Nun stand ich vor dem Problem, dass ich die Ereignisprotokolle von Windows 10 Rechnern mit aktiviertem "Controlled Folder Access" zentral einsammeln und auswerten wollte.

Mein Windows Server, der als Event Collector dient, kennt aber den Windows Defender Kanal nicht, da es diesen auf dem Server nicht gibt.

Mit einem kleinen Trick habe ich es aber dann doch geschafft, die Ereignisprotokolle an den Collector Server weiterzuleiten.

Hier die Schritte:

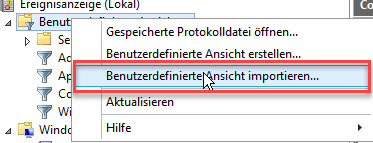

- Auf einem Windows 10 Rechner in der Ereignisanzeige eine benutzerdefinierte Abfrage des gewünschten Protokolls erstellen und die XML Datei dann exportieren und am Collector Server importieren.

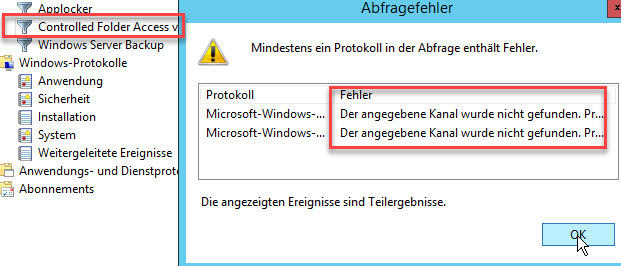

- Am Collector Server erhält man dann nach dem Import der Abfrage eine Fehlermeldung, die besagt, dass der angegebene Kanal nicht gefunden wurde. Diese Meldung einfach ignorieren.

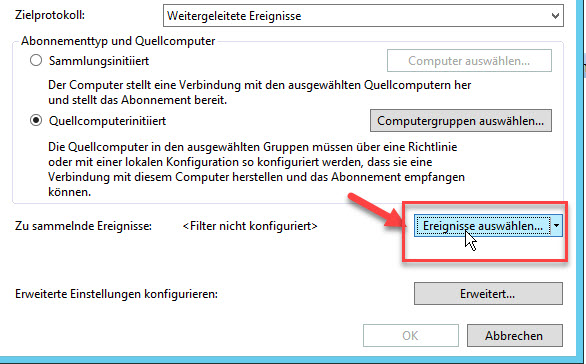

- Nun erstell man, wie in meinem früheren Artikel beschrieben, ein neues Abonnement und klickt auf den Pfeil im Dropdown Menü "Ereignisse auswählen",

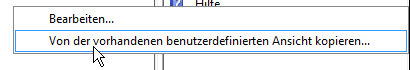

- wählt "Von der vorhandenen benutzerdefinierten Ansicht kopieren"

- und öffnet die gewünschte benutzerdefinierte Ansicht.